И през тази година тема номер едно в света на компютърните вируси, особено сред масовите потребители, отново е Ransomware. Зловредните програми, най-вече криптовируси, чиито създатели са ги проектирали с една цел – директна печалба, основана на вашето нещастие и неосведоменост. Защо казвам тези думи ли? Без да се обиждате – защото искам повечето от вас да се стреснат поне леко, да наострят сетивата си, да прочетат и да се поинтересуват повече. Преди да са станали жертва на криптовирус и да са загубили информацията си. И да не се озовавам никога повече в неловката ситуация, подобно на лекар, съобщаващ най-тежката новина – да повтарям „не, няма шанс да спасим файловете ви“. Каквито думи напоследък се налага все по-често да изговарям.

Автор: Стоян Тошев

„Законите“ за защита от криптовируси

Всъщност спасение за вас и вашите файлове има и то се нарича… превенция! Да, можете да сте почти сигурни, че ако криптовирус кодира всичките ви файлове, то няма кой да ви помогне (даже понякога дори да развържете кесията си и да платите откупа). Но можете да сте сигурни, че подобна ситуация няма да ви се случи, ако следвате няколко прости правила и сте предупредени предварително какво да НЕ правите.

Закон 1: Правете чести бекъпи на цялата си информация

Да, това е истината. Бекъп, бекъп и бекъп на бекъпа! Това е най-важният и пръв закон, който трябва да бъде запомнен от всеки потребител от дигиталния свят. Истината е, че трябва да правите ежедневни бекъпи, като по този начин дори ransomware приложение да похити компютъра ви, то лесно и бързо да възстановите криптираната информация и да не дадете пукнат грош на нахалниците.

За жалост добавянето просто на един външен харддиск не е достатъчно. Защото криптовирусите не са глупави и ще проследят и криптират всички устройства в компютъра, включително „мапнати“ мрежови дискове, а в някои случаи дори всички мрежови споделени ресурси! Така че бекъпването на локални или мрежови места не е много добра идея.

Ако ползвате външен хард за бекъп, то просто трябва да го правите ръчно. Включвате диска, правите бекъп и го изваждате!

Добро решение, но свързано с даване на пари, е да правите бекъпите си в облака. В някоя от услугите за облачни бекъпи, която да поддържа и версии на файловете и при промяната им да прави нов бекъп. Така ще можете да възстановите криптираните файлове, защото в облачната услуга ще се пазят и версиите на некриптираните такива. А и тъй като повечето облачни услуги не се виждат като мапнато устройство към вашия Windows, то бекъпите ще са на сигурно място.

Закон 2: Инсталирайте и използвайте антивирусна програма, която има модул за защита от Ransomware и криптовируси

Да, някои съвременни антивирусни пакети все още не предлагат такава защита, а тя е повече от задължителна. Аз лично мога да ви посъветвам да използвате платен продукт, като например Kaspersky Internet Security, който има дори централизирано управление и създаване на специални политики за защита на файловете от криптовируси. Или ако не ви се плащат пари, използвайте някое от безплатните антивирусни приложения, като 360 Total Security или неговото отделно приложение, за което ще говорим малко по-надолу – 360 Document Protector.

Закон 3: Винаги инсталирайте ъпдейтите за вашата ОС и софтуер

Много от тези зловредни програми се инсталират чрез скриптове, наречени експлойти – дупки в операционната система. Затова винаги когато получавате уведомления за важен системен ъпдейт, поинтересувайте се и го инсталирайте. Някои от тях са особено важни и са създадени именно, за да ви предпазят от експлойти.

Microsoft пуска своите ъпдейти на сигурността всеки втори вторник (наречен Patch Tuesday), което ще рече, че два пъти месечно бъдете готови да запушвате дупки и рестартирате системата си. Други операционни системи, като тази на Apple или Linux, пускат "кръпки за сигурността" мигновено, така че просто дръжте отворени очите си и четете.

Същото важи и за софтуерните ви продукти. Някои от тях, като например Adobe Reader, са обекти на доста атаки и използване на дупките в тях. Затова винаги ги ъпдейтвайте, а и не се учудвайте и защо Java се ъпдейтва толкова често.

Закон 4: Отваряйте си очите на четири, когато ползвате e-mail и не отваряйте непознати прикачени файлове

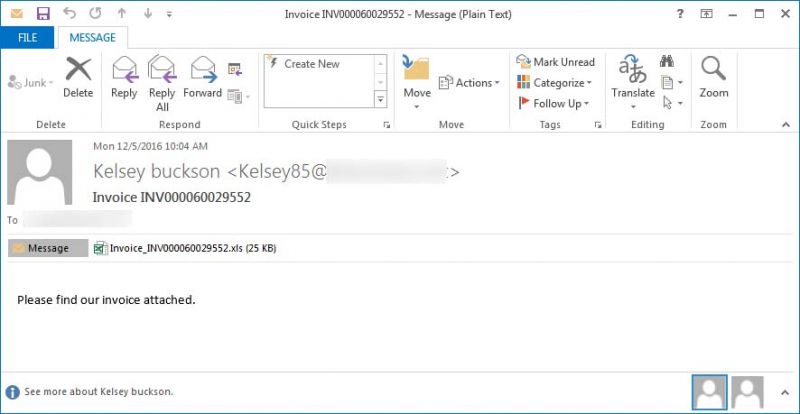

Най-честите зарази с криптовируси стават през мейла – отваряте прикачен файл, замаскиран като такъв, пратен от някой познат или фирма. Освен внимателното четене на subject-а и самия файл и получател, добра идея е да ползвате винаги спам филтър. Ако сте потребител на уеб мейл, като Gmail, Yahoo или др., тогава до голяма част тези компании ще филтрират пощата ви и ще сте далеч по-сигурни. Но ако си ползвате ваш, корпоративен мейл, то трябва да сте доста внимателни. Много често заразяването с криптовирус става чрез мейл, който твърди, че получавате фактура в Excel файл. Затова много внимателно четете и отваряйте подобни файлове.

Закон 5: Активирайте показването на файловите разширения и внимавайте какво сваляте

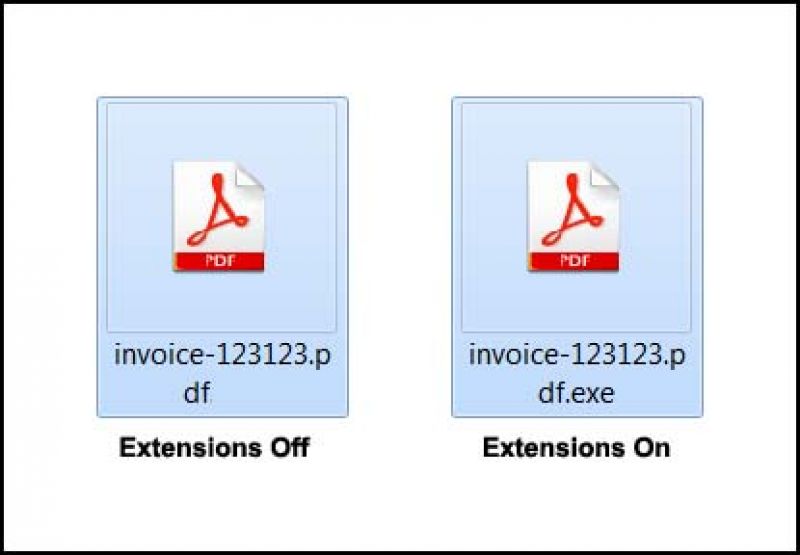

По подразбиране Windows OS и MacOS не показват разширенията на файловете, когато разглеждате дадена папка. Това е направено, за да не се „тормозят очите“ на обикновения потребител, но много често е полезно да гледате точно какви разширения имат файловете, защото криптовирусите често използват подменени иконки и техните изпълними exe файлове изглеждат например като PDF. Затова активирайте показването на разширенията и ако видите, че файлът, който ще отваряте, се казва invoice-123123.pdf.exe, вместо само pdf, то може да сте сигурни, че е вирус.

Няколко по-тънки настройки

Ще си позволя да продължа със съветите за по-напреднали, защото те могат да са много полезни за всички.

Преименувайте vssadmin приложението. Защото Windows използва Shadow Volume Copies, за да прави автоматични бекъпи на версии на файловете ви, които след това да бъдат използвани за възстановяване на изтрити файлове. Но Ransomware програмите добре знаят това и ще стартират vssadmin.exe именно, за да изтрият копията на shadow volume. И ако се опитате да възстановите файловете си по този начин – да не успеете.

Освен ако не използвате софтуер, който да разчита на vssadmin, е доста препоръчително да го преименувате, без да загубите функционалност. Вижте този линк.

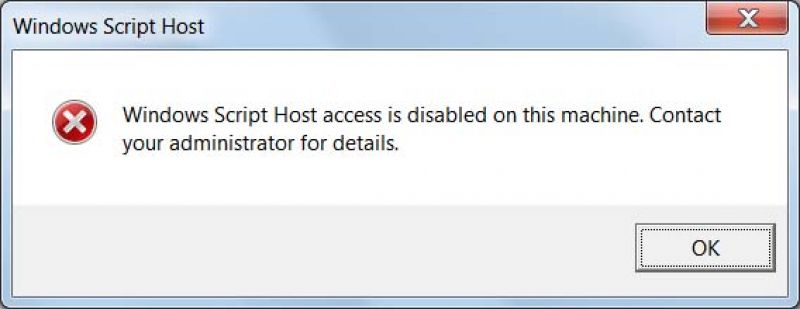

Деактивирайте Windows Scripting Host

Много ransomware програми се инсталират чрез прикачени файлове, които са JavaScript кодове или VBS. Ако не използвате често такива скриптове, по-добре спрете тези функции на Windows. Ето и една статия от Microsoft, която обяснява как да деактивирате Windows Scripting Host... Когато го спрете, то активирането на криптовируса просто ще извади грешка, че тази функционалност е деактивирана и… просто няма да се заразите.

Деактиврайте Windows PowerShell

Подобно на Windows scripting, Windows PowerShell се използва активно от криптовирусите, за да заключат файловете ви. Ако не използвате често PowerShell на компютъра си, то можете да спрете всякакво изпълнение на такива файлове на машината си чрез едно-единствено изпълнение на команда в администраторски шел

powershell Set-ExecutionPolicy -ExecutionPolicy Restricted

Ако сте изпълнили това нещо коректно, то когато зададете команда в PowerShell, просто ще получите съобщение, че тези скриптове са деактивирани. Имайте предвид обаче, че през последните години той става доста използван от редица софтуерни пакети и ако го спрете, можете да имате проблем с тяхната работа. В този случай просто можете да настроите неговите политики на стартиране на друго ниво, следвайки това ръководство.

Използвайте силни пароли, забранете Remote Desktop

Забравете пароли от типа 123. Колкото по-силна е вашата администраторска и потребителска парола, толкова по-добре. Целта е да усложните живота на хакерите. Имайте предвид, че някои Ransomeware инфекции се инсталират чрез логване в машината ви през Remote Desktop клиента. Така че ако паролата ви е слаба или изобщо я няма, това ще ги улесни доста. Ако не използвате често Remote Desktop, деактивирайте го или поне сменете номера на порта, който по подразбиране е 3389. Повече информация за това как да го смените, ще намерите тук.

Използвайте специализирани програми за задаване на политики за стартиране на софтуера

Ръчната настройка на софтуерните забрани и политики е нещо много полезно. Ето тук можете да видите интересно ръководство, как да ги настроите. Ако обаче искате това да бъде извършено от специална програма, използвайте някоя готова, като CryptoPrevent. Имайте предвид, че пълната й версия обаче е платена.

Още едно интересно приложение, което не само предпазва, но дори може да прави автоматични бекъпи е 360 Document Protector. Той може ефективно да ви предпазва от ransomware, като извършва мониторинг в реално време за такива заплахи. В същото време бекъпва документите и техните модификации. Разбира се, имайте предвид, че с него ще предпазите документи, които са отворени, модифицирани и запазени СЛЕД инсталирането на продукта. Ако искате да бекъпвате файлове, отваряни преди инсталирането на защитата, ще трябва да ги отворите и запишете наново.

Повече за „терминатора“ на Ransomware вирусите можете да прочетете (и да го свалите!) тук.